Резервное Копирование в Kubernetes

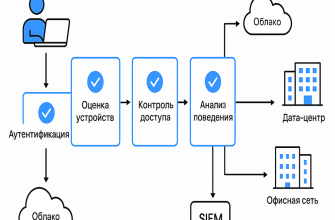

Резервное Копирование в Kubernetes Обеспечение безопасности резервных копий: как защитить

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Разработка процедур «восстановления после инцидента»

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование веб-приложений: как обеспечить

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Сравнение бэкапа Kubernetes: какие инструменты выбрать

Технологии и Методы

Изолированное восстановление: секрет успешного восстановления

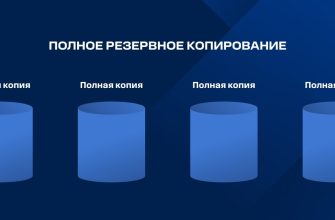

Основы Резервного Копирования

Основы Резервного Копирования Безопасность носителей информации: как защитить данные

Технологии и Методы

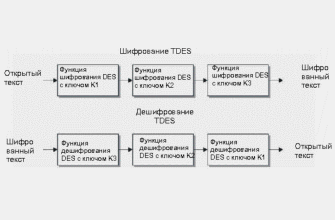

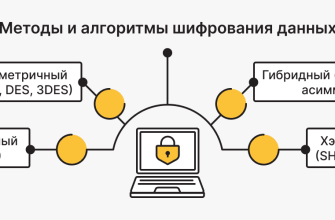

Технологии и Методы Как правильно использовать шифрование хранилища данных

Практические Руководства и Рекомендации

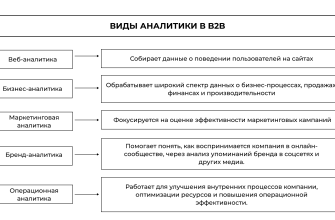

Практические Руководства и Рекомендации Роль бэкапа в обеспечении непрерывности бизнеса: почему

Технологии и Методы

Изолированное восстановление: Путь к новой жизни В

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование веб-приложений: Как защитить

Технологии и Методы

Технологии и Методы Как правильно делать бэкап данных файловых систем

Основы Резервного Копирования

Основы Резервного Копирования Гео-репликация: что это такое и как она помогает бизнесу

Основы Резервного Копирования

Основы Резервного Копирования Зачем необходимо резервное копирование для IoT?

Основы Резервного Копирования

Основы Резервного Копирования Восстановление данных: Полное руководство по пошаговым

Технологии и Методы

Технологии и Методы Как правильно создавать и управлять бэкапом CRM: полный

Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Как создавать автоматические отчеты: секреты повышения

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Flash-кэширования: как ускорить загрузку

Основы Резервного Копирования

Основы Резервного Копирования Время Копирования: Как Оптимизировать Процессы и Увеличить

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эффективное резервное копирование файловых серверов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эффективное резервное копирование больших объемов логов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Бэкап настроек сетевых устройств: как защитить свою

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Это всё, что нужно знать о методах контрольных сумм

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эксклюзивное руководство по использованию технологии

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эволюция бэкапа Kubernetes: от простоты к сложности

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: Максимальная безопасность ваших

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: как защитить ваши данные в современном

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое и в пути: Как защитить свои данные

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: защита данных в современном мире

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что такое RTO и как правильно провести его анализ для

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что выбрать: агента или безагентный подход в недвижимости?

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Безопасность носителей информации: как защитить свои

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Углубленный анализ метрик производительности I/O при

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии резервного копирования с применением “

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: секреты обеспечения беспрерывной

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: как обеспечить бесперебойную

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: Как обеспечить бесперебойную