Основы Резервного Копирования

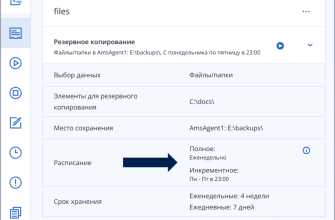

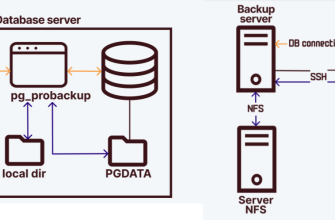

Основы Резервного Копирования Анализ производительности операций бэкапа: как сделать

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование САПР: как защитить свои проектные

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Пошаговый план перехода на новую систему бэкапа: как

Технологии и Методы

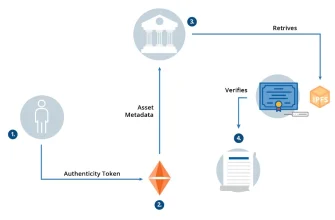

Использование блокчейна: революция в цифровом мире

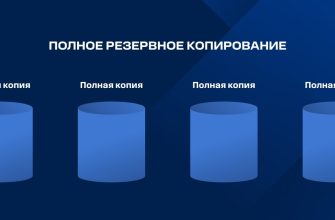

Основы Резервного Копирования

Основы Резервного Копирования Блокчейн для целостности: революция в сохранении данных

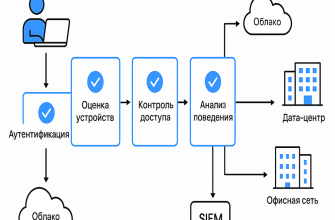

Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Как разработать и внедрить эффективные метрики для

Резервное Копирование в Kubernetes

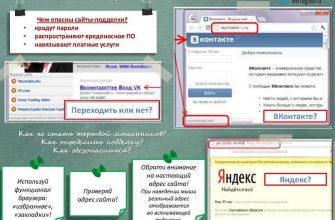

Резервное Копирование в Kubernetes Методы защиты от программ-вымогателей (Ransomware)

Основы Резервного Копирования

Основы Резервного Копирования Все, что нужно знать о методах контрольных сумм: простыми

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование настроек систем балансировки

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование веб-серверов: надежный путь к

Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Настоящее руководство по резервному копированию данных

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Сравнение бэкапа Kubernetes: какие инструменты выбрать

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование гипервизоров: как защитить виртуальную

Основы Резервного Копирования

Основы Резервного Копирования Анализ влияния бэкапа на производительность В современном

Технологии и Методы

Использование блокчейна для аудита целостности бэкапов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Разработка SLA для процессов резервного копирования

Технологии и Методы

Как защититься от Ransomware: проверенные стратегии

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование операционных систем: Bare Metal

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эффективное резервное копирование файловых серверов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эффективное резервное копирование больших объемов логов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Бэкап настроек сетевых устройств: как защитить свою

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Это всё, что нужно знать о методах контрольных сумм

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эксклюзивное руководство по использованию технологии

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эволюция бэкапа Kubernetes: от простоты к сложности

Практические Руководства и Рекомендации

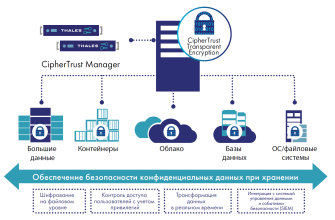

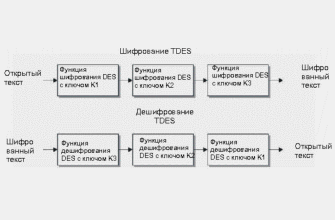

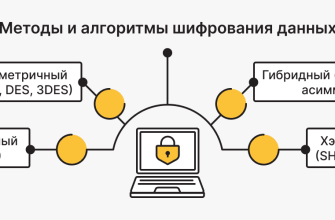

Практические Руководства и Рекомендации Шифрование в покое: Максимальная безопасность ваших

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: как защитить ваши данные в современном

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое и в пути: Как защитить свои данные

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: защита данных в современном мире

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что такое RTO и как правильно провести его анализ для

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что выбрать: агента или безагентный подход в недвижимости?

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Безопасность носителей информации: как защитить свои

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Углубленный анализ метрик производительности I/O при

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии резервного копирования с применением “

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: секреты обеспечения беспрерывной

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: как обеспечить бесперебойную

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: Как обеспечить бесперебойную