- Анализ уязвимостей: Как обеспечить безопасность своего проекта?

- Что такое анализ уязвимостей?

- Этапы анализа уязвимостей

- Методы анализа уязвимостей

- Значение анализа уязвимостей

- Преимущества регулярного анализа

- Инструменты для анализа уязвимостей

- Как выбрать подходящий инструмент?

- Что делать после анализа уязвимостей?

Анализ уязвимостей: Как обеспечить безопасность своего проекта?

Когда речь заходит о создании безопасных цифровых продуктов и услуг, особое внимание следует уделить анализу уязвимостей. Мы часто думаем о том, как наслаждаться преимуществами технологий, но реальность такова, что угрозы безопасности становятся все более изощренными. В этой статье мы погрузимся в процессы анализа уязвимостей, обсудим их значимость и свет на примерах успешных практик защиты.

На сегодняшний день киберугрозы могут исходить как от отдельных злоумышленников, так и от организованных групп. Именно поэтому важность анализа уязвимостей нельзя недооценивать; он может стать решающим фактором в защите данных и ресурсов вашей компании или личной информации.

Мы исследуем основные этапы анализа уязвимостей, а также предоставим рекомендации и инструменты, которые помогут вам на этом пути. Приготовьтесь к увлекательному путешествию в мир информационной безопасности!

Что такое анализ уязвимостей?

Анализ уязвимостей, это систематическая проверка систем, приложений и сетей на наличие слабых мест, которые могут быть использованы злоумышленниками. Этот процесс включает в себя идентификацию, оценку и приоритизацию уязвимостей, а затем выработку мер по их устранению.

Для многих организаций анализ уязвимостей становится стандартной практикой, ведь он обеспечивает обзор общей безопасности системы и помогает выявить потенциальные риски. Такие проверки проводятся как на этапе разработки, так и во время эксплуатации системы.

Очевидно, что выявление уязвимостей — это только первый шаг. Мы также должны понимать, как они могут быть использованы, и какие последствия могут последовать за их эксплуатацией. И здесь мы должны обратить внимание на несколько ключевых моментов.

Этапы анализа уязвимостей

Анализ уязвимостей можно разбить на несколько основных этапов, которые позволят создать четкий план действий:

- Идентификация уязвимостей:

На первом этапе необходимо собрать информацию о системе и выявить известные уязвимости, которые уже были зафиксированы в области безопасности.

- Оценка уязвимостей:

Здесь мы анализируем угрозы, связанные с каждой обнаруженной уязвимостью, и определяем их потенциальное влияние на безопасность системы.

- Приоритизация уязвимостей:

Не все уязвимости имеют одинаковую степень опасности. На этом этапе мы определяем, какие из них требуют немедленных действий, а что можно отложить на потом.

- Устранение уязвимостей:

После анализа и приоритизации мы должны разработать план, как исправить или минимизировать риски, связанные с выявленными уязвимостями.

- Мониторинг:

Постоянный мониторинг системы помогает выявлять новые уязвимости и следить за тем, как эффективно устранены старые. Это помогает поддерживать безопасность на высоком уровне.

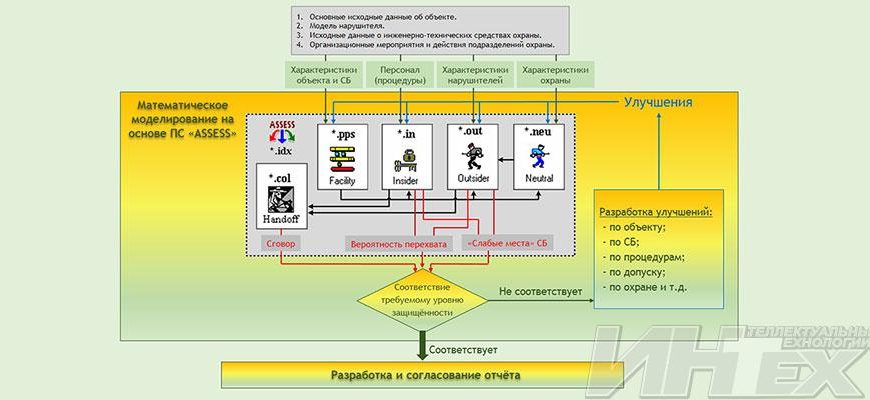

Методы анализа уязвимостей

Существует несколько методов и инструментов для анализа уязвимостей. Рассмотрим некоторые из них:

- Автоматизированные сканеры: программы, которые автоматически ищут уязвимости в системах.

- Эпизодическое тестирование безопасности: когда команда безопасности проводит ручное тестирование, изображая нападение злоумышленников.

- Аудиты безопасности: независимые проверки систем сторонними организациями.

- Статический и динамический анализ кода: методы, позволяющие выявлять уязвимости на уровне программного кода.

Каждый из этих методов имеет свои преимущества и недостатки, и выбор подходящего метода зависит от множества факторов, включая размер и сложность вашей системы, а также требования к безопасности.

Значение анализа уязвимостей

Почему же анализ уязвимостей так важен? Рассмотрим несколько критических причин:

- Законодательные требования:

Многие отрасли имеют строгие правила и требования к защите данных. Компании должны следовать этим нормам, иначе они рискуют столкнуться с серьезными штрафами.

- Защита репутации:

Утечка данных или кибератака может привести к значительным потерям в репутации компании. Анализ уязвимостей помогает предотвратить такие инциденты.

- Экономическая выгода:

Предотвращение атак может сэкономить компании большие суммы денег, которые могли бы быть потрачены на последствия инцидентов безопасности.

Преимущества регулярного анализа

Регулярное проведение анализа уязвимостей предоставляет множество преимуществ:

- Непрерывное улучшение безопасности:

Система становится более защищенной с каждым новым анализом.

- Повышение осведомленности сотрудников:

Заходя в процесс анализа безопасности, сотрудники лучше понимают риски и ответственнее относятся к своим задачам.

- Идентификация новых угроз:

Мир киберугроз постоянно меняется, и регулярный анализ помогает выявлять новые и возникающие угрозы.

Инструменты для анализа уязвимостей

Существует множество инструментов и ПО, которые можно использовать для анализа уязвимостей. Вот некоторые из самых популярных и эффективных решений:

| Инструмент | Тип | Описание |

|---|---|---|

| OWASP ZAP | Открытый код | Адаптируемый веб-сканер, который помогает находить уязвимости в веб-приложениях. |

| Nessus | Коммерческий | Мощный сканер уязвимостей с поддержкой различных типов систем. |

| Burp Suite | Коммерческий | Комплекс инструментов для тестирования веб-приложений на наличие уязвимостей. |

| Qualys | Облачный | Сервис для организации анализа уязвимостей в облачных и локальных системах. |

Как выбрать подходящий инструмент?

Выбор инструмента для анализа уязвимостей зависит от ряда факторов, таких как:

- Тип системы, которую вы планируете анализировать.

- Бюджет, который вы готовы выделить на такие инструменты.

- Уровень профессиональных навыков вашей команды.

Можно рассмотреть вариант комбинирования нескольких инструментов для достижения наилучшего результата. Важно, чтобы ваши инструменты были совместимы с технологиями, которые вы используете, и предоставляли актуальную информацию о новых уязвимостях.

Что делать после анализа уязвимостей?

После того как анализ уязвимостей проведён, необходимо предпринять несколько шагов:

- Создать отчет:

Соберите информацию о найденных уязвимостях, их рисках и предложениях по их устранению в отчете, который будет доступен всем заинтересованным сторонам.

- Приоритизировать действия:

Определите, какие уязвимости требуют немедленного устранения, а какие можно решить позже.

- Реализовать исправления:

Приступайте к устранению уязвимостей. Это может включать обновление ПО, настройку системы безопасности и обучение сотрудников.

- Мониторить систему:

Постоянно следите за системой и проводите регулярные проверки для обеспечения безопасности в будущем.

Какие основные ошибки совершаются при анализе уязвимостей?

Основные ошибки, которые могут быть допущены при анализе уязвимостей, включают:

- Недостаточное внимание к новым уязвимостям из-за постоянного изменения технологий.

- Игнорирование недостатков, выявленных сразу на нескольких этапах тестирования;

- Недостаточное взаимодействие между командами безопасности и разработчиков.

Подробнее

| Анализ безопасности | Инструменты анализа | Уязвимости | Киберугрозы | Защита данных |

| Обнаружение уязвимостей | Рекомендации по безопасности | Тестирование безопасности | Регулярный аудит | Проверка систем |