Анализ уязвимостей: Путь к безопасному коду

Каждый раз, когда мы начинаем новый проект, будь то разработка веб-приложения или обновление существующего программного обеспечения, мы сталкиваемся с сильно растущей проблемой безопасности․ Уязвимости могут привести к серьезным последствиям, включая утечку данных и потерю доверия пользователей․ Сегодня мы делимся опытом и навыками, которые помогают в процессе анализа уязвимостей, чтобы обеспечить безопасность вашего кода․

Что такое анализ уязвимостей?

Анализ уязвимостей ー это процесс выявления, оценки и устранения слабых мест в программном обеспечении или системе, которые могут быть использованы злоумышленниками․ Это важный шаг в обеспечении безопасности, который должен проводиться на всех этапах разработки, от планирования до развертывания и поддержки․

Основной целью анализа уязвимостей является минимизация рисков, связанных с возможными атаками․ Важно понимать, что уязвимости могут быть как программными, так и аппаратными, и их выявление требует комплексного подхода․

Типы уязвимостей

Существует несколько типов уязвимостей, которые можно встретить в программном обеспечении:

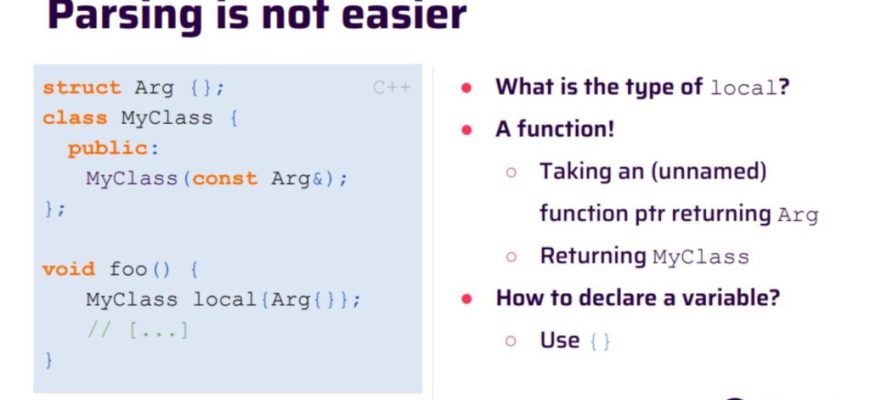

- Кодовые уязвимости․ Ошибки в коде, которые могут привести к нежелательному поведению приложения․

- Конфигурационные уязвимости․ Неправильные настройки серверов, баз данных и других компонентов системы․

- Уязвимости сторонних библиотек․ Использование устаревших или небезопасных библиотек․

- Социальная инженерия․ Метод, при котором злоумышленники вводят пользователя в заблуждение для получения доступа к данным․

Зачем проводить анализ уязвимостей?

Проведение анализа уязвимостей имеет множество преимуществ, среди которых можно выделить:

- Выявление слабых мест до того, как их обнаружат злоумышленники․

- Защита данных пользователей и компании․

- Снижение финансовых и репутационных потерь․

- Соответствие требованиям законодательства и стандартам безопасности․

Этапы анализа уязвимостей

Анализ уязвимостей ー это не одноразовая операция, а многогранный процесс, состоящий из нескольких этапов․ Рассмотрим основные шаги:

| Этап | Описание |

|---|---|

| Сканирование | Использование инструментов для автоматического обнаружения уязвимостей․ |

| Оценка | Приоритизация найденных уязвимостей по степени угрозы․ |

| Устранение | Разработка и внедрение мер по устранению уязвимостей․ |

| Мониторинг | Постоянный контроль системы на наличие новых уязвимостей․ |

Популярные инструменты для анализа уязвимостей

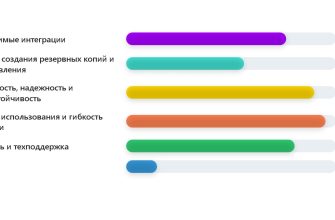

Существует множество инструментов, которые могут помочь разработчикам в процессе анализа уязвимостей․ Позвольте нам представить некоторые из них:

- Nessus: Один из самых известных инструментов для сканирования уязвимостей․

- OpenVAS: Бесплатный и открытый инструмент для анализа безопасности․

- Burp Suite: Идеален для анализа веб-приложений и поиска уязвимостей․

- OWASP ZAP: Простой в использовании инструмент для тестирования безопасности веб-приложений․

Кейс: Реальный пример анализа уязвимостей

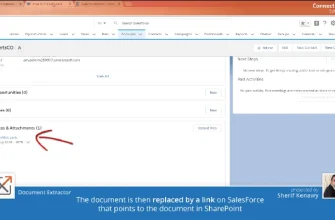

Однажды мы получили запрос от компании, разрабатывающей банковское приложение․ Эта система обрабатывала множество финансовых данных, и безопасность была критически важна․ На первом этапе мы начали с анализа существующего кода и конфигураций․ Затем применили ряд автоматизированных инструментов для выявления уязвимостей․

В процессе анализа мы обнаружили несколько серьезных уязвимостей, которые могли бы привести к утечке пользовательских данных․ Мы провели тестирование на проникновение, что позволило продемонстрировать потенциальные риски нашему клиенту․ После этого мы разработали рекомендации по устранению уязвимостей, которые были успешно внедрены․

Важно помнить о безопасности

Анализ уязвимостей не должен быть однократным мероприятием․ Со временем появляются новые угрозы, и важно постоянно обновлять свои знания и инструменты․ Регулярное проведение аудитов безопасности поможет вашей команде оставаться на шаг впереди злоумышленников․

Как часто нужно проводить анализ уязвимостей?

Анализ уязвимостей следует проводить регулярно и в ответ на изменения в системе․ Это может быть раз в квартал, в зависимости от степени риска и масштабов изменений в приложении или инфраструктуре․ Также не забудьте проводить анализ после каждого крупного обновления или добавления новых функций․

Подробнее

| уязвимости программного обеспечения | анализ безопасности | инструменты для тестирования | методология анализа | защита данных |

| безопасность веб-приложений | сканирование уязвимостей | аудит безопасности | стандарты безопасности | реальные примеры |