- Как создать надежную стратегию резервного копирования IAM: пошаговое руководство для защиты ваших данных

- Почему важно создавать резервные копии IAM?

- Основные принципы резервного копирования IAM

- Полнота данных

- Регулярность и автоматизация

- Версионирование и хранение версий

- Безопасность хранения

- Практическое руководство: как создавать резервные копии IAM

- Шаг 1: Анализ текущей системы

- Шаг 2: Выбор инструментов и подходов

- Шаг 3: Разработка сценариев резервирования

- Шаг 4: Реализация и тестирование

- Шаг 5: Документирование и обучение персонала

- Реальные кейсы и рекомендации

- Кейс 1: Атака и утечка данных

- Кейс 2: Резкое восстановление после сбоя

- Рекомендации экспертов

Как создать надежную стратегию резервного копирования IAM: пошаговое руководство для защиты ваших данных

В современном мире, где данные являются новым золотом, обеспечение безопасности и сохранности информации становится приоритетом для каждого специалиста по информационной безопасности, администратора или руководителя IT-подразделения. Особенно важна правильная организация резервного копирования Identity and Access Management (IAM) — системы управления доступом и идентификацией пользователей; Мы решили поделиться с вами нашим опытом, опираясь на реальные кейсы и проверенные методы, чтобы помочь вам разработать эффективную стратегию резервного копирования IAM, которая защитит ваши критические данные в любой ситуации.

Давайте вместе разберемся, зачем вообще нужно резервное копирование IAM, какие основные принципы следует учитывать и как реализовать надежную, автоматизированную систему восстановления доступа без риска утраты важных данных или простоев бизнеса. В этой статье мы расскажем, как правильно подготовиться к возможным инцидентам, каким образом структурировать процесс бэкапа, а также дадим практические советы по выбору инструментов и схем хранения информации.

Почему важно создавать резервные копии IAM?

В первую очередь, безопасность информационных систем напрямую зависит от грамотной организации управления учетными записями и правами доступа. В случае технических сбоев, атак хакеров, ошибок сотрудников или даже внутреннего предательства, наличие актуальных резервных копий IAM оказывается решающим фактором для быстрого восстановления работоспособности системы.

Обеспечение резервных копий позволяет не только минимизировать время простоя, но и сохранить целостность корпоративных данных, предотвратить возможные утечки информации или злоупотребления. Оперативное восстановление учетных записей, ролей и настроек доступа – залог безотказной работы любого предприятия.

Основные принципы резервного копирования IAM

Перед тем как перейти к практическим шагам, важно понять ключевые принципы, которым должна соответствовать ваша стратегия. Только так можно добиться баланса между надежностью, скоростью восстановления и экономичностью.

Полнота данных

Бэкап должен включать все элементы системы IAM: конфигурации, политики, учетные записи, права доступа, группы и роли. Недостаточно сохранять только базовые настройки — важно фиксировать все ключевые компоненты системы.

Регулярность и автоматизация

Лучше всего автоматизировать процесс резервного копирования, задав регулярные интервалами или событиям (например, после внесения изменений). Это минимизирует риск человеческой ошибки и обеспечивает актуальность данных.

Версионирование и хранение версий

Храните несколько версий резервных копий для возможности отката к более раннему состоянию. Используйте хранилища с версионированием для быстрого восстановления подходящей версии.

Безопасность хранения

Обеспечьте защиту резервных копий шифрованием, контролем доступа, а также разделением хранилищ для предотвращения их компрометации или потери.

Теперь, когда мы поняли основные принципы, можем перейти к практическим аспектам реализации резервного копирования IAM.

Практическое руководство: как создавать резервные копии IAM

Шаг 1: Анализ текущей системы

Перед началом важно получить полное представление о вашей системе IAM: определить используемые платформы (например, Active Directory, Azure AD, AWS IAM, Google Workspace), понять архитектуру и настройку политик доступа.

Шаг 2: Выбор инструментов и подходов

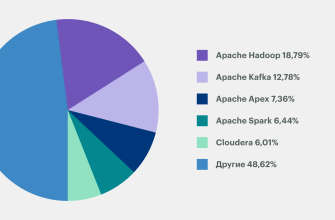

В зависимости от платформы, существуют различные инструменты и инструментарии для автоматизации бэкапа. Например:

- Active Directory: встроенные средства Windows Server, PowerShell-скрипты, сторонние решения.

- AWS IAM: возможности API, CLI, AWS Backup, сторонние сервисы вроде CloudMapper.

- Azure AD: PowerShell, Graph API, сторонние облачные решения.

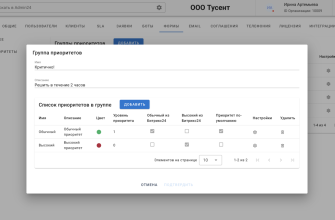

Шаг 3: Разработка сценариев резервирования

Создайте сценарии, автоматизирующие процесс бэкапа. В качестве примера, рассмотрим таблицу с ключевыми элементами:

| Элемент системы | Метод резервирования | Инструменты | Частота | Особенности хранения |

|---|---|---|---|---|

| Конфигурация IAM | Снимки конфигурации, экспорт настроек | PowerShell, CLI, API | ежедневно | шифрованное облачное хранилище |

| Учетные записи и права | Экспорт списков доступа, ролей, политик | PowerShell Scripts, API | еженедельно | локальное и облачное шифрование |

| Логи доступа | Автоматический сбор логов и их резервирование | SIEM, API | автоматически в реальном времени | безопасное хранилище |

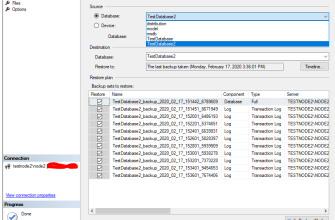

Шаг 4: Реализация и тестирование

После разработки сценариев необходимо протестировать процессы восстановления. Это позволяет устранить недочеты, убедиться, что все элементы корректно сохраняются и восстанавливаются, а также подготовиться к реальной ситуации.

Шаг 5: Документирование и обучение персонала

Создайте подробную документацию по процедурам резервного копирования и восстановления. Обучите команду, чтобы каждый знал свои обязанности и мог быстро реагировать при необходимости.

Реальные кейсы и рекомендации

Практика показывает, что самые надежные стратегии — это те, которые постоянно совершенствуются и соответствуют современным угрозам. Рассмотрим реальные истории и советы экспертов.

Кейс 1: Атака и утечка данных

В одном крупном предприятии злоумышленники проникли в систему IAM и попытались изменить ключевые политики доступа. Благодаря своевременным резервным копиям удалось быстро восстановить исходную конфигурацию и выявить злоумышленников по логам. Этот случай подчеркнул важность автоматизированных ежедневных бэкапов и шифрования данных.

Кейс 2: Резкое восстановление после сбоя

В другом случае, при аварийном сбое серверов, руководство смогло в считанные часы вернуться к нормальной работе, благодаря заранее подготовленным резервным копиям и четко отработанным сценариям восстановления. Тут важна была регулярность и тестирование процедур

Рекомендации экспертов

- Не экономьте на хранении резервных копий: используйте надежные облачные сервисы и храните копии в нескольких местах.

- Автоматизация, ваш лучший союзник: исключите человеческий фактор и снизьте риски ошибок.

- Регулярно тестируйте сценарии восстановления: чтобы убедиться, что все работает как часы.

Создание надежной системы резервного копирования IAM — это не разовая задача, а постоянный процесс совершенствования. Важно сочетать автоматизированные инструменты, стратегию хранения и быстрый обмен знаниями внутри команды. Только так можно обеспечить высокую степень защиты и быстрого восстановления данных при любых обстоятельствах.

Не забывайте регулярно обновлять сценарии резервирования, тестировать восстановление, а также следить за актуальностью используемых методов и технологий. Вкладывая силы в безопасность — защищаете свою компанию и создаете надежную инфраструктуру на долгие годы.

Вопрос: Почему важно автоматизировать процесс резервного копирования IAM и как выбрать подходящие инструменты для этого?

Ответ: Автоматизация резервного копирования IAM позволяет максимально снизить риск человеческой ошибки, обеспечить регулярность и своевременность сохранения ключевых данных, а также минимизировать время на подготовку к восстановлению систем. В выборе инструментов стоит ориентироваться на особенности платформы, уровень автоматизации API, возможность шифрования, совместимость с облачными хранилищами и степень поддержки автоматического тестирования восстановительных сценариев. По сути, оптимальный выбор — это инструмент, интегрируемый в вашу инфраструктуру, который позволяет задать график и быстро реагировать на изменения в системе, обеспечивая постоянную актуальность резервных копий.

Подробнее

| Безопасность IAM | Резервное копирование данных | Инструменты автоматизации ИАМ | Облачное хранилище резервных копий | Восстановление данных IAM |

| Резервное копирование Active Directory | Резервное копирование Azure AD | Резервное копирование AWS IAM | Резервное копирование Google Workspace | Автоматизация восстановления IAM |

| Правила безопасности бэкапов | Шифрование резервных копий | Лучшие практики хранения резервных копий | Версионирование данных | Обучение сотрудников по аварийному восстановлению |