- Методы защиты от программ-вымогателей (Ransomware): как сохранить данные и не стать жертвой

- Почему ransomware — одна из главных угроз современного уровня безопасности?

- Первые шаги. Что делать при обнаружении ransomware?

- Профилактика заражения ransomware: основной арсенал мер

- Общие рекомендации

- Защита данных и резервное копирование

- Обучение и повышение осведомленности

- Практические методы защиты: что реально работает?

- Использование технологий сегментации сети и контроля доступа

- Настройка системы управления патчами

- Использование систем обнаружения и реагирования (EDR)

- Обеспечение сетевой сегментации и политики минимальных привилегий

- Использование многофакторной аутентификации

- Кейс: Реальный пример и анализ успешных мер защиты

- Полезные инструменты и ресурсы для защиты

- Тема для размышления: Почему важно внедрять комплексные меры защиты?

Методы защиты от программ-вымогателей (Ransomware): как сохранить данные и не стать жертвой

В современном цифровом мире угрозы информационной безопасности становятся все более актуальными. Одной из самых опасных и коварных разновидностей киберугроз являются программы-вымогатели, или Ransomware. Они могут поразить любой компьютер, организацию или личный гаджет, заблокировав доступ к важным данным и требуя выкуп за их возврат.

В этой статье мы расскажем о действенных методах защиты от ransomware, поделимся опытом и практическими рекомендациями, чтобы вы могли обезопасить себя и свои данные. Мы рассмотрим техники профилактики, меры быстрого реагирования, а также создадим комплексную стратегию защиты, которую можно внедрить как на уровне частного пользователя, так и для бизнеса.

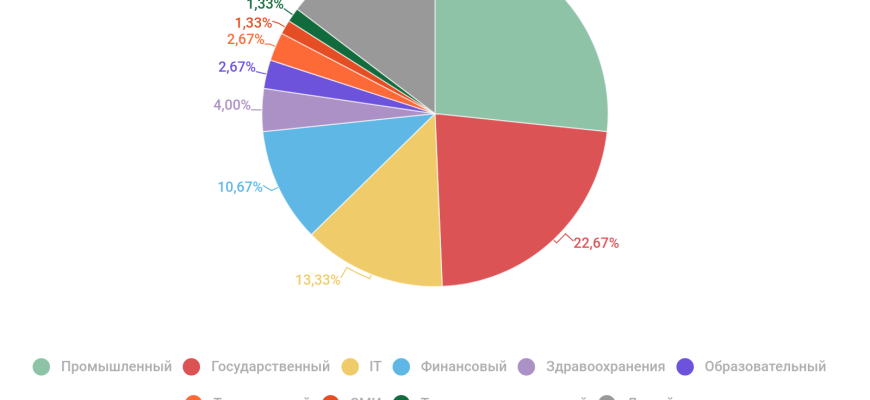

Почему ransomware — одна из главных угроз современного уровня безопасности?

За последние годы количество случаев заражения ransomware выросло в разы. Это связано с тем, что злоумышленники постоянно совершенствуют свои методы обхода защиты, используют социальную инженерию и автоматизированные инструменты для распространения вредоносных программ. Обычно вирусы-вымогатели распространяются через фишинговые письма, зараженные файлы, уязвимости в системах или неосторожное использование облачных сервисов.

Что особенно важно: при поражении ransomware обычно случается полная блокировка доступа к файлам или системам, а выкуп за их разблокировку может достигать сотен и даже тысяч долларов. Но, что значительно хуже — многие пользователи и компании после выплаты выкупа так и не получают свои данные обратно, а злоумышленники могут повторно атаковать.

Первые шаги. Что делать при обнаружении ransomware?

Обнаружив симптомы атаки, важно сохранять спокойствие и придерживаться определенных мероприятий. В первую очередь необходимо:

- Изолировать зараженные устройства: отключите компьютер или сервер от сети, чтобы вредоносное ПО не распространилось дальше.

- Не платить выкуп: опыт показывает, что это не гарантирует возврата данных и стимулирует дальнейшие атаки.

- Записать все симптомы и файлы: полезно для анализа и поиска решений.

- Обратиться за помощью к специалистам: профессиональные службы безопасности смогут помочь в разоблачении и устранении угрозы.

Также важно помнить, что не следует программно удалять или переформатировать зараженное устройство без консультации специалистов — это может привести к потере данных или ухудшению ситуации.

Профилактика заражения ransomware: основной арсенал мер

Постоянная профилактика — главный способ избежать нападения. Чем выше уровень защиты, тем меньше шансов стать жертвой ransomware. Ниже приводим основные мероприятия для профилактики:

Общие рекомендации

- Обновление программного обеспечения: своевременное обновление операционной системы и программ помогает закрыть уязвимости.

- Использование антивирусных решений: профессиональные антивирусные и антивредоносные программы должны быть всегда активными и обновленными.

- Настройка брандмауэра: блокировка несанкционированных подключений и фильтрация трафика.

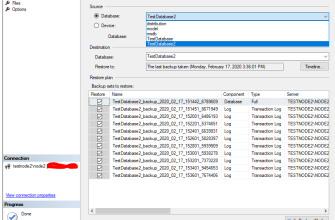

Защита данных и резервное копирование

- Регулярное создание резервных копий: храните копии важных файлов в отдельных и надежных источниках, например, в облаке или на внешних носителях, отключенных от сети.

- Использование шифрованных архивов: создавайте зашифрованные архивы и храните их в безопасных местах.

Обучение и повышение осведомленности

- Обучайте сотрудников: при работе с электронной почтой важно осознавать опасности фишинговых писем и подозрительных вложений.

- Проводите тренинги по информационной безопасности: знание и ответственность — лучшие защитники.

Практические методы защиты: что реально работает?

Использование технологий сегментации сети и контроля доступа

Для предотвращения распространения вируса внутри организации важно разделять сеть на сегменты и устанавливать ограничения доступа между ними. Это позволяет изолировать зараженного пользователя или сегмент и минимизировать ущерб.

Настройка системы управления патчами

Патчи и обновления помогают закрыть известные уязвимости, которые могут использовать злоумышленники для внедрения ransomware. Постоянный мониторинг и автоматизация обновлений — залог успешной защиты.

Использование систем обнаружения и реагирования (EDR)

Современные системы EDR позволяют отслеживать подозрительную активность в системе, своевременно выявлять признаки заражения и автоматически предпринимать меры по устранению угрозы.

Обеспечение сетевой сегментации и политики минимальных привилегий

При настройке сетевой инфраструктуры необходимо минимизировать права пользователей и служб, чтобы даже при проникновении вредоносной программы она не имела широких полномочий. Это усложняет задачу злоумышленникам.

Использование многофакторной аутентификации

Многофакторная аутентификация помогает защитить вход в систему и облачные сервисы от несанкционированного доступа, снижая риск заражения через украденные учетные данные.

Кейс: Реальный пример и анализ успешных мер защиты

Рассказываем о конкретном случае организации, которая столкнулась с ransomware-атакой и благодаря своевременным мерам смогла минимизировать потери. В этом кейсе важно подчеркнуть:

- Как произошло заражение: например, фишинговое письмо с вредоносным вложением.

- Какие меры были приняты: изоляция, анализ, восстановление из резервных копий.

Подобные кейсы показывают, что даже при наличии современных технологий важно не забывать о человеческом факторе и системной профилактике.

Полезные инструменты и ресурсы для защиты

| Инструмент / Ресурс | Описание | Рекомендации по использованию | Стоимость | Пример |

|---|---|---|---|---|

| Windows Defender | Встроенное решение для защиты Windows | Обеспечивает базовую защиту и регулярные обновления | Бесплатно | Автоматическая проверка файлов |

| Malwarebytes | Мощный антивирус и антишпионский софт | Регулярное сканирование и удаление угроз | От 40$ в год | Обнаружение новых угроз |

| Backup365 | Резервное копирование в облаке | Автоматическое создание резервных копий | Зависит от тарифа | Обновление данных ежедневно |

| Firewall Guardian | Механизмы фильтрации и контроля трафика | Настройка политик доступа | От 50$ | Блокировка подозрительных соединений |

| SIEM-системы (например, AlienVault) | Мониторинг и аналитика событий безопасности | Обнаружение аномалий | От нескольких сотен долларов в месяц | Автоматическое оповещение о подозрительной активности |

Тема для размышления: Почему важно внедрять комплексные меры защиты?

Вопрос: Почему нельзя ограничиться только антивирусом или обновлениями программного обеспечения для защиты от ransomware?

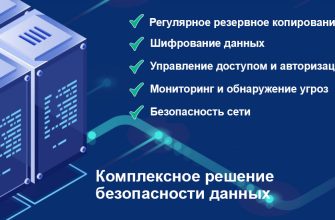

Защита от программ-вымогателей — это непрерывный процесс, требуют постоянственного внимания и улучшения мер безопасности. Мы рекомендуем придерживаться следующих базовых правил:

- Обновляйте все системы и программное обеспечение регулярно и своевременно.

- Создавайте надежные и проверенные резервные копии, храня их в безопасных местах.

- Обучайте всех участников организации правилам безопасности и распознаванию угроз.

- Используйте современные системы обнаружения угроз и автоматического реагирования.

- Соблюдайте правила минимальных привилегий и сегментируйте сеть.

Настройка и внедрение этих мер значительно снизит риск успешной атаки и поможет быстро восстановить работу в случае непредвиденной ситуации.

Подробнее

| защита от ransomware | методы защиты от вирусов | резервное копирование данных | обновление системы для безопасности | обучение сотрудников кибербезопасности |

| антивирусные программы | антишпионские инструменты | сегментация сети | многофакторная аутентификация | инструменты автоматического реагирования |

| инструменты обнаружения угроз | управление патчами | облачные резервные копии | фишинг иция обучение | техническая безопасность |

| кастомные политики безопасности | актуальные угрозы ransomware | автоматизация обновлений | мониторинг сети | облачные сервисы защиты |