- Резервное копирование IAM: как защитить свои цифровые ресурсы и предотвратить потери данных

- Что такое IAM и зачем нужна его резервная копия?

- Основные причины необходимости резервного копирования IAM

- Как правильно организовать резервное копирование IAM?

- Основные этапы организации резервного копирования

- Пример автоматизированной схемы резервного копирования

- Особенности резервного копирования для облачных IAM-систем

- Особенности и рекомендации

- Пример автоматической выгрузки настроек в облаке AWS

- Восстановление данных и критические ошибки при отсутствии резервных копий

- Что делать в случае потери данных

Резервное копирование IAM: как защитить свои цифровые ресурсы и предотвратить потери данных

В современном мире, где информационные технологии занимают центральное место в бизнесе и нашей повседневной жизни, безопасность данных становится приоритетом номер один. Особенно это касается систем управления доступом, таких как Identity and Access Management (IAM). Своевременное резервное копирование IAM-данных — это не только тенденция, но и необходимость, которая помогает нам защищать свои цифровые ресурсы и минимизировать последствия возможных сбоев или атак.

Мы часто недооцениваем важность сохранения резервных копий в сфере управления идентификацией и правами доступа. Представьте, что все ваши настройки пользовательских аккаунтов, политики безопасности и истории доступа внезапно исчезли или были атакованы злоумышленниками. В такой ситуации наличие надежной резервной копии становится единственным спасением, позволяющим быстро восстановить работу систем и сохранить доверие клиентов и партнеров.

Что такое IAM и зачем нужна его резервная копия?

IAM (Identity and Access Management) — это совокупность процессов, технологий и политик, предназначенных для управления идентификацией пользователей, их правами и доступом к ресурсам организации. Эта система обеспечивает:

- Идентификацию пользователей и устройств;

- Аутентификацию — подтверждение личности пользователя;

- Авторизацию — определение прав доступа;

- Регистрацию и учет действий в системе;

- Мониторинг и аудит безопасности.

От правильной работы IAM зависит безопасность всей инфраструктуры компании, поэтому потеря данных, связанных с этим управлением, может привести к серьезным последствиям. Именно из-за этого резервное копирование становится важнейшим инструментом для восстановления системы и предотвращения потери критической информации.

Основные причины необходимости резервного копирования IAM

- Защита от кибератак и вредоносных действий. Злоумышленники могут взломать систему или использовать вредоносное программное обеспечение, чтобы изменить или удалить критические данные.

- Ошибки сотрудников или системные сбои. Неверные операции или сбои оборудования могут привести к потере настроек или данных, после чего восстановление без копий будет невозможным.

- Обновление и миграция системы. В процессе обновлений или миграции важно иметь резервные копии для возврата к исходному состоянию в случае неудачи.

- Соответствие нормативам и стандартам безопасности. Многие отраслевые стандарты требуют наличия резервных копий данных для аудита и соответствия.

| Причина | Описание |

|---|---|

| Кибератаки | Удаление или изменение данных злоумышленниками, что может привести к серьезным потерям |

| Ошибки персонала | Ошибочные действия, приводящие к удалению или повреждению данных, которые можно восстановить из резервных копий |

| Инфраструктурные сбои | Аппаратные откази или сбои систем, требующие восстановления конфигураций и данных |

| Миграция систем | Переход на новые платформы или обновление инфраструктуры с минимальными рисками |

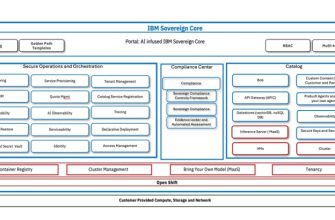

Как правильно организовать резервное копирование IAM?

Создание эффективной стратегии резервного копирования IAM — комплексный процесс, требующий учета специфики используемой системы, объема данных и требований безопасности. Ниже представлены ключевые принципы и шаги, позволяющие обеспечить надежное защитное копирование.

Основные этапы организации резервного копирования

- Анализ системы и определения критичных данных. Нужно понять, что именно нужно копировать: конфигурации, базы данных пользователей, политики и сезоны доступа.

- Выбор инструментов и методов резервного копирования. Использование встроенных функций системы или сторонних решений, учитывающих безопасность и масштабируемость.

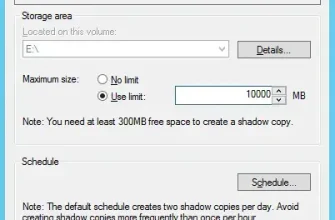

- Регулярность и автоматизация процесса.Создайте расписание резервных копий и запустите автоматизацию для минимизации человеческих ошибок.

- Хранение копий в надежных местах. Используйте Off-site хранилища, облачные сервисы или физические носители, защищенные от несанкционированного доступа.

- Тестирование восстановления. Регулярно проверяйте работоспособность копий, чтобы убедиться, что восстановление пройдет без ошибок.

Пример автоматизированной схемы резервного копирования

| Тип данных | Метод | Периодичность | Место хранения |

|---|---|---|---|

| Конфигурации систем | Автоматическая экспортизация | Ежедневно | Облачное хранилище (AWS S3, Azure Blob) |

| База данных пользователей | Полное резервное копирование и инкрементальные бэкапы | Каждый вечер и по необходимости | Внешний накопитель или облако |

| Политики и роли безопасности | Экспорт конфигураций в файлы JSON или XML | Раз в неделю | Локальный сетевой диск |

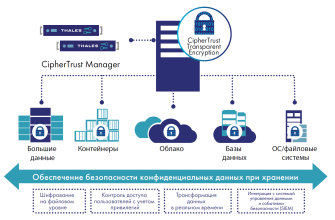

Особенности резервного копирования для облачных IAM-систем

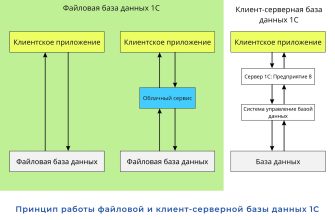

Облачные платформы, такие как AWS IAM, Azure AD или Google Workspace, предоставляют собственные инструменты и рекомендации по резервному копированию. Однако, несмотря на встроенные возможности, важно учитывать особенности этих решений для обеспечения полной безопасности.

Особенности и рекомендации

- Использование встроенных средств восстановления. Например, AWS позволяет создавать экспорт настроек IAM, что помогает быстро восстановить конфигурации.

- Экспорт политик и ролей. Регулярное сохранение экспортных данных в защищенное хранилище.

- Автоматизация процессов. Использование инфраструктуры как кода (IaC) и автоматизированных скриптов для резервного копирования и восстановления.

- Настройка версионирования. В некоторых облаках доступны версии конфигураций, что упрощает откат к предыдущим состояниям.

Пример автоматической выгрузки настроек в облаке AWS

| Действие | Инструмент | Период | Описание |

|---|---|---|---|

| Экспорт политик | AWS CLI / SDK | Ежедневно | Автоматический экспорт и сохранение JSON конфигураций |

| Создание точек восстановления | CloudFormation / Terraform | По мере необходимости | Автоматизированное развертывание и восстановление инфраструктуры |

Восстановление данных и критические ошибки при отсутствии резервных копий

Одним из важнейших аспектов резервного копирования является не только создание копий, но и проверка их работоспособности; В ситуации кризиса, когда доступ к IAM блокирован или данные повреждены, правильное восстановление позволяет минимизировать простои и потери.

Что делать в случае потери данных

- Не паниковать. Тщательно оценить ситуацию и определить причины сбоя.

- Использовать резервные копии. Восстановить конфигурацию из последнего проверенного бэкапа.

- Проверка системы после восстановления. Убедиться, что все критические функции работают корректно.

- Анализ причин сбоя. Постараться понять, как избежать повторения ситуации в будущем.

Вопрос: Почему резервное копирование IAM так важно для современных организаций в эпоху цифровых угроз?

Ответ: Резервное копирование IAM обеспечивает сохранность ключевой информации о пользователях, их правах доступа и конфигурациях систем безопасности. В случае кибератак, системных сбоев или ошибок персонала, наличие надежных копий позволяет быстро восстановить работу инфраструктуры без потери данных, защиты конфиденциальных данных и поддержания бизнес-процессов. Это — гарантия устойчивости компании и доверия клиентов.

Организация надежного резервного копирования IAM — это не разовая задача, а постоянный процесс, который требует регулярного обновления и улучшения. Следите за новыми инструментами, автоматизируйте процедуры и не экономьте на хранении и тестировании копий. Только так можно обеспечить максимальную безопасность своих данных и систем управления доступом.

Подробнее

| Безопасное хранение копий IAM | Автоматизация процессов резервного копирования | Использование облачных решений | Тестирование восстановлений | Обучение персонала по безопасности |

| Регулярные обновления копий | Обеспечение версионности | Документирование процедур | Контроль доступа к копиям | Рассмотрение новых угроз |