- Резервное копирование настроек систем управления идентификацией (IAM): как обеспечить безопасность и стабильность ваших данных

- Что такое резервное копирование настроек IAM и зачем оно нужно?

- Основные причины делать резервные копии настроек IAM

- Какие системы управления идентификацией требуют резервного копирования?

- Практические советы по организации резервного копирования

- Инструменты и автоматизированные решения для резервного копирования IAM

- Рекомендации по организации системы резервного копирования

- Вопрос: Можно ли полностью заменить резервное копирование настроек IAM автоматическим восстановлением?

Резервное копирование настроек систем управления идентификацией (IAM): как обеспечить безопасность и стабильность ваших данных

В современном мире информационных технологий системы управления идентификацией и доступом (IAM — Identity and Access Management) играют ключевую роль в защите данных и управлении пользователями внутри организации. Они обеспечивают контроль над правами доступа, позволяют точно определить, кто и к каким ресурсам имеет доступ, а также помогают минимизировать риски несанкционированного проникновения и потери данных.

Однако, любые системы, независимо от их надежности, нуждаются в регулярных резервных копиях. Почему это так важно? В случае сбоев, сбитых настроек, хакерских атак или случайных ошибок, наличие актуальных резервных копий позволяет быстро восстановить работу системы без потери ценной информации и настроек. В этой статье мы подробно расскажем о том, как правильно организовать резервное копирование настроек систем IAM и почему это необходимо для любой организации;

Что такое резервное копирование настроек IAM и зачем оно нужно?

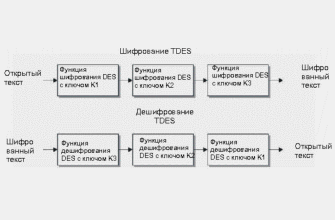

Резервное копирование настроек системы управления идентификацией — это создание точных копий конфигурационных файлов, политик, правил доступа и всех настроек, необходимых для функционирования системы. Такие копии позволяют восстановить всю структуру системы в случае потери данных или повреждения.

Зачем это нужно? Представьте ситуацию, когда в системе произошла ошибка, и все настройки сбились до нуля, или злоумышленники взломали систему и повреждена часть конфигурации. Без резервных копий восстановление может занять много времени и потребовать больших усилий. Наличие актуальных резервных копий значительно ускорит процесс восстановления и поможет избежать долгих простоев бизнеса.

Основные причины делать резервные копии настроек IAM

- Защита данных: в случае кибератак, вирусных атак или саботажа.

- Восстановление после ошибок: ошибки в настройках или случайное удаление.

- Обновление системы: важно иметь резерв на тот момент, когда всё работало стабильно.

- Миграция данных: перенос настроек на новые сервера или в облако.

- Обеспечение бизнес-непрерывности: минимизация простоев и потерь.

Какие системы управления идентификацией требуют резервного копирования?

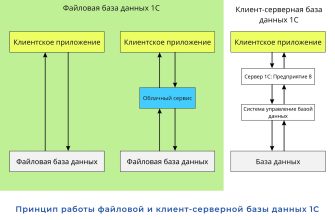

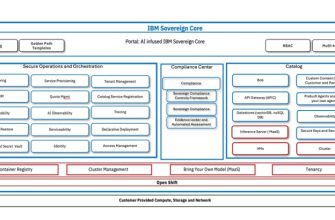

Резервное копирование актуально практически для всех систем IAM, независимо от масштаба и сложности. К наиболее популярным системам, требующим регулярных резервных копий, относятся:

| Система | Описание | Особенности резервного копирования |

|---|---|---|

| Microsoft Azure AD | Облачная система управления идентификацией и доступом для Microsoft 365 и Azure. | Автоматизированное резервное копирование через Azure Backup или сторонние решения. |

| Okta | Облачное решение для управления доступом и идентификацией пользователей. | Настройки и политики можно экспортировать вручную или использовать API. |

| Keycloak | Открытая платформа для аутентификации и авторизации, основанная на Java. | Резервное копирование осуществляется через экспорт настроек (например, командой CLI). |

| Active Directory Federation Services (ADFS) | Решение для федеративной аутентификации в Windows-среде. | Резервные копии обычно делаются через системные средства Windows. |

| Google Cloud Identity | Облачная платформа для управления пользователями и их правами. | Автоматические бэкапы или экспорт конфигураций через API. |

Практические советы по организации резервного копирования

Для надежного и безопасного резервирования настроек IAM необходимо учитывать особенности каждой системы и следовать нескольким общим правилам. Ниже представлены практические рекомендации:

- Автоматизация процессов: настройте автоматический режим резервного копирования, чтобы не забывать регулярно создавать копии.

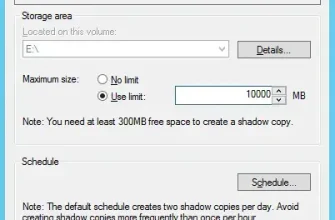

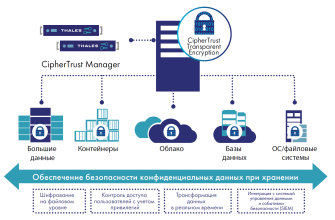

- Хранение копий в безопасных местах: используйте отдельные физические или облачные хранилища, защищенные шифрованием.

- Периодический тест восстановления: регулярно проверяйте работоспособность резервных копий, восстанавливая их в тестовой среде.

- Версионирование: сохраняя несколько версий копий, вы можете откатиться к нужной точке восстановления.

- Документирование процедур: создайте инструкции по резервированию и восстановлению, чтобы любой сотрудник мог выполнить эти действия при необходимости.

Инструменты и автоматизированные решения для резервного копирования IAM

Сегодня существует множество инструментов и решений, которые делают процесс резервирования систем IAM более простым и надежным:

- Резервное копирование в облаке: такие решения как Azure Backup, AWS Backup, Google Cloud Storage обеспечивают безопасность и автоматизацию.

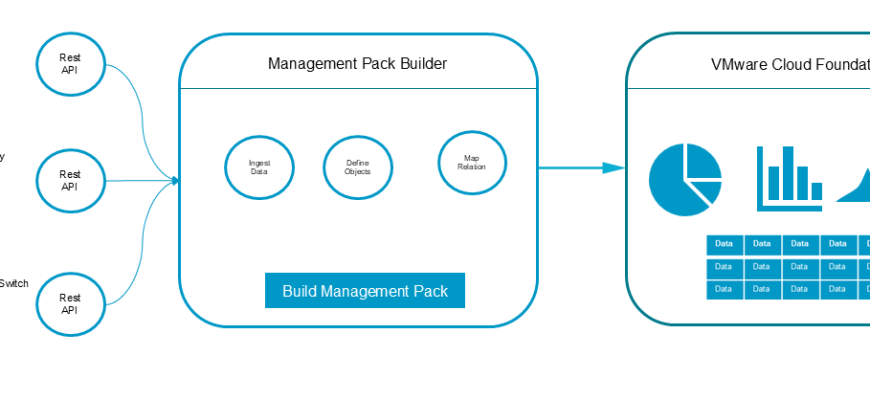

- Специализированные скрипты и API: используют CLI или REST API для экспорта и импорта настроек.

- Инструменты управления конфигурациями: Ansible, Puppet, Chef позволяют автоматизировать создание бэкапов и восстановление.

- Решения для миграции: такие как DMS (Database Migration Service) и облачные платформы позволяют переносить настройки.

Рекомендации по организации системы резервного копирования

Чтобы повысить эффективность и надежность системы резервирования настроек IAM, важно учитывать несколько ключевых аспектов:

- Разделение ролей доступа: доверяйте создание и управление бэкапами только проверенным специалистам.

- Обеспечение шифрования: храните резервные копии в зашифрованном виде, чтобы избежать утечки данных.

- Регулярное обновление плана восстановления: пересматривайте и улучшайте процедуры по мере развития системы.

- Обучение сотрудников: обучайте команду правильным процедурам резервирования и восстановления.

- Использование систем мониторинга: настройте оповещения о успешности или ошибках при резервном копировании.

Вопрос: Можно ли полностью заменить резервное копирование настроек IAM автоматическим восстановлением?

Нет, полностью полагаться только на автоматические системы и отказ от резервных копий не рекомендуется. Автоматизация значительно упрощает процесс, но наличие актуальных резервных копий — это гарантия безопасности данных и возможность быстрого восстановления в случае непредвиденных ситуаций. Всегда рекомендуется иметь проверенные резервные копии, протестированные процедуры восстановления и обеспечивать их безопасность.

В современном мире информационных технологий, где большинство организационных процессов зависимо от данных и настроек систем доступа, резервное копирование настроек IAM превращается в неотъемлемый элемент системы информационной безопасности. Не стоит недооценивать важность этой процедуры — с помощью резервных копий мы создаем страховку от потерь, ошибок и атак.

Настраивая регулярное резервирование, автоматизируя процессы и придерживаясь проверенных методик, мы обеспечиваем стабильность и безопасность работы системы, повышая доверие к информационной инфраструктуре организации. Помните: надежность систем — в деталях, и резервные копии, одна из самых важных деталей вашей стратегии защиты.

Подробнее

| Ручные методы резервного копирования настроек IAM | Инструменты автоматизации резервных копий | Лучшие практики по организации резервирования | Процесс восстановления настроек из резервных копий | Меры безопасности при хранении резервных копий |

| Типы систем IAM, требующих резервного копирования | Облачные решения для резервирования | Распространенные ошибки при резервном копировании | План действий при аварийных ситуациях | Требования по соблюдению нормативных актов |

| Кейсы по восстановлению настроек IAM | Популярные сторонние решения | Мониторинг и контроль процесса резервирования | Аудит успешности восстановления | Обучение персонала мерам безопасности резервных копий |