- Шифрование в покое: защита данных в современном мире

- Что такое шифрование в покое?

- Основные принципы шифрования в покое

- Методы шифрования в покое

- Используемые алгоритмы

- Использование шифрования в системах хранения данных

- Примеры реализации шифрования в различных системах

- Преимущества и недостатки шифрования в покое

- Преимущества

- Недостатки

- Практические рекомендации по использованию шифрования в покое

- Обеспечение надежности

- Обеспечение удобства и доступа

- Контроль и мониторинг

Шифрование в покое: защита данных в современном мире

В наш век цифровых технологий защита данных становится неотъемлемой частью любой системы информационной безопасности․ Особенно важным аспектом является шифрование в покое‚ или "storage encryption"‚ которое обеспечивает сохранность информации при её хранении на носителях — будь то серверы‚ облачные хранилища или личные устройства․ В этой статье мы подробно разберем‚ что такое шифрование в покое‚ почему оно необходимо‚ какие методы его реализуют и как правильно его использовать‚ чтобы минимизировать риски утечки или компрометации чувствительных данных․

Что такое шифрование в покое?

Шифрование в покое — это процесс преобразования данных в такой вид‚ что они становятся недоступны для злоумышленников‚ даже если кто-то получит доступ к носителю информации․ В отличие от шифрования при передаче данных (в этом случае речь идет о защите информации в канале передачи)‚ шифрование в покое защищает данные‚ которые уже хранятся в базе данных‚ на сервере‚ жестком диске или другом носителе․

Этот подход крайне актуален при работе с конфиденциальной информацией: личными данными‚ финансовыми сведениями‚ коммерческими тайнами и иной чувствительной информацией․ В случае компрометации устройства или доступа третьих лиц‚ зашифрованные данные остаются недоступными без специального ключа расшифровки․

Основные принципы шифрования в покое

- Конфиденциальность — предотвращение несанкционированного доступа к содержимому данных․

- Целостность — возможность обнаружить любые изменения в данных․

- Доступность для авторизованных, легкое восстановление и использование информации для тех‚ кто имеет на это право․

Самое важное в шифровании в покое, грамотный подбор алгоритмов и управление ключами․ Неверные или устаревшие алгоритмы могут стать уязвимыми‚ а неправильное управление ключами — привести к потере доступа к собственным данным или их утечке․

Методы шифрования в покое

Используемые алгоритмы

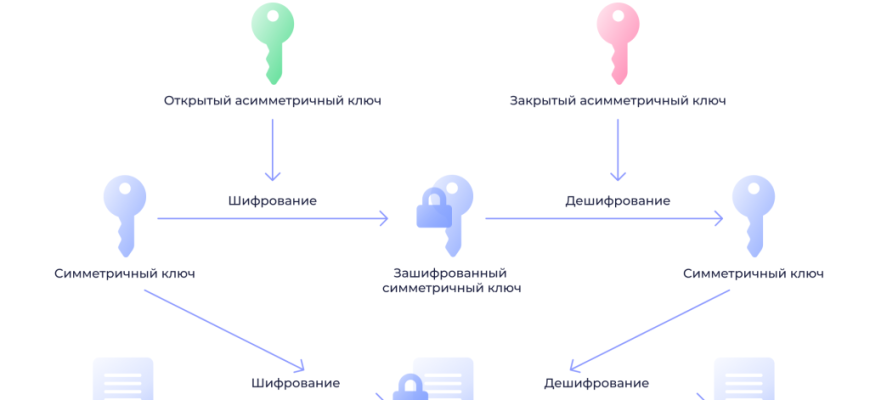

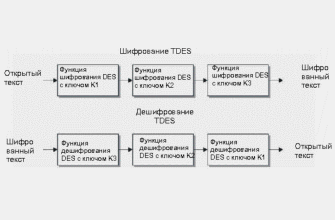

На практике применяются различные криптографические алгоритмы для обеспечения шифрования данных в состоянии покоя․ Их можно разделить на симметричные и асимметричные методы․

| Тип шифрования | Описание | Примеры алгоритмов |

|---|---|---|

| Симметричное | Использует один секретный ключ для шифрования и расшифровки данных․ Быстрый и эффективный‚ чаще применяется для больших объемов информации․ | AES (Advanced Encryption Standard)‚ DES‚ 3DES |

| Асимметричное | Использует пару ключей: публичный для шифрования и приватный для расшифровки․ Обычно применяется для обмена ключами или цифровых подписей․ | RSA‚ ECC (Elliptic Curve Cryptography) |

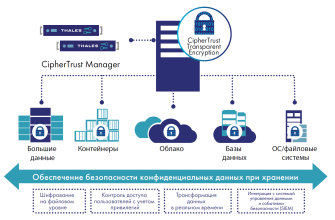

Использование шифрования в системах хранения данных

Шифрование в покое интегрируется в системы хранения несколькими способами:

- Шифрование дисков, защита всего жесткого диска или раздела‚ например‚ с помощью технологий BitLocker или VeraCrypt․

- Шифрование файлов или контейнеров — шифрование отдельных файлов или архива данных‚ что удобно при передаче или коллективном хранении․

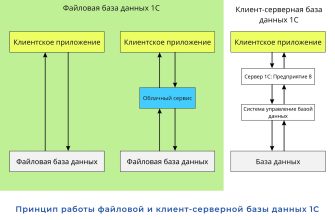

- Блокчейн и облачные сервисы — современные облачные платформы используют встроенное шифрование данных‚ обеспечивая безопасность на уровне хранения․

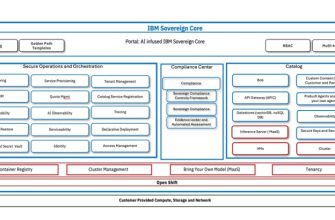

Примеры реализации шифрования в различных системах

| Система | Метод шифрования | Особенности |

|---|---|---|

| Windows | BitLocker | Шифрование всего диска‚ интегрированное в ОС |

| macOS | FileVault | Шифрование диска с помощью XTS-AES-128 |

| Linux | LUKS (Linux Unified Key Setup) | Комплексное шифрование разделов и контейнеров |

| Облачные платформы | AES-256 во встроенных сервисах | Защита данных на серверах провайдера |

Преимущества и недостатки шифрования в покое

Преимущества

- Защита от утечки данных при утере или краже носителя информации․

- Обеспечение соответствия нормативным требованиям и стандартам безопасности․

- Дополнительный слой защиты в случае внутреннего и внешнего вторжения․

- Повышение доверия клиентов и партнеров за счет демонстрации серьезного подхода к безопасности․

Недостатки

- Необходимость управления ключами‚ что требует специальных знаний и аккуратности․

- Могут возникнуть сложности с восстановлением данных при потере ключей․

- Дополнительные ресурсы и время‚ затрачиваемые на процесс шифрования и дешифрования․

- Возможны уязвимости при использовании устаревших алгоритмов или неправильной реализации․

Практические рекомендации по использованию шифрования в покое

Обеспечение надежности

Для надежной защиты данных важно правильно выбирать алгоритмы и управлять ключами․ Не рекомендуется использовать устаревшие или слабые шифры‚ такие как DES или RC4․

- Используйте современные стандарты‚ например‚ AES с длиной ключа не менее 256 бит․

- Обеспечьте регулярное обновление и хранение ключей в защищенных хранилищах․

- Регулярно проводите аудит систем безопасности и обновляйте программное обеспечение․

Обеспечение удобства и доступа

- Настраивайте автоматические процедуры шифрования и расшифровки для минимизации ошибок․

- Обеспечьте резервное копирование ключей и настроек шифрования․

- Обучайте сотрудников основам криптографической безопасности и правильным практикам работы с зашифрованными данными․

Контроль и мониторинг

| Меры контроля | Описание |

|---|---|

| Логирование и аудит | Регулярное отслеживание всех операций с ключами и зашифрованной информацией․ |

| Обнаружение несанкционированных действий | Использование систем IDS/IPS для мониторинга подозрительных попыток доступа․ |

| Обновление криптографических библиотек | Использование актуальных версий для исключения уязвимостей․ |

Шифрование в покое — это неотъемлемая часть стратегии защиты любой компании или отдельного пользователя‚ заботящегося о безопасности своих данных․ В условиях постоянно растущих киберугроз и усложнения нормативных требований именно правильное и системное внедрение защиты информации в состоянии покоя может стать ключевым фактором в предотвращении утечки‚ утраты или компрометации важной информации․ Современные алгоритмы‚ грамотное управление ключами и постоянный контроль — залог надежной защиты ваших данных в любой ситуации․

Вопрос: Почему важно использовать шифрование в покое для защиты данных в современной информационной сфере?

Ответ: Использование шифрования в покое крайне важно‚ потому что оно обеспечивает конфиденциальность и целостность данных‚ даже если злоумышленник получил физический доступ к носителю информации или системе․ В условиях постоянных кибератак‚ кражи устройств и утечек данных‚ этот метод становится одним из самых надежных механизмов защиты‚ создающим барьер без необходимости постоянного взаимодействия с пользователем․ Благодаря шифрованию в состоянии покоя можно значительно снизить риски серьезных последствий в случае утери или компрометации данных․

Подробнее

| Также актуально знать | что такое управляемое управление ключами криптографии – это часть политики безопасного обращения с ключами‚ которая включает их создание‚ хранение и уничтожение․ |

| пример шифрования файла | использование VeraCrypt для создания зашифрованных контейнеров или шифрование отдельных файлов средствами ОС․ |

| лучшие практики | регулярное обновление программного обеспечения‚ использование сильных ключей и автоматизация процессов шифрования․ |

| различия между шифрованием в покое и передаче | шифрование в покое защищает данные на носителе‚ а шифрование при передаче, данные в процессе передачи по сети․ |

| плюсы AES-256 | это один из самых защищенных и распространенных алгоритмов симметричного шифрования‚ широко используемый в государственных системах и коммерческих приложениях․ |

| риски нарушения защиты | ошибки в реализации шифрования‚ неправильное управление ключами или устаревшие алгоритмы․ |

| важность обучения персонала | чтобы избежать ошибок и повысить уровень защиты‚ важно проводить обучение сотрудников и специалистов по безопасности․ |

| примеры реализации в облаке | использование сервисов Azure‚ AWS и Google Cloud‚ которые предлагают встроенное шифрование данных на уровне хранения․ |

| служебное значение ключей | хранить ключи в закрытых хранилищах с многоуровневой защитой и контролем доступа․ |

| будущее шифрования в покое | развитие квантовых алгоритмов и методов постквантовой криптографии‚ повышение автоматизации управления ключами․ |